Sanità italiana nel mirino degli hacker: l’opportunità della direttiva NIS2

Cybersec e dintorni

Il settore sanitario è tra i più colpiti dai cyber criminali in tutto il mondo. L’analisi “Health Threat Landscape 2023” dell’Enisa ha messo in luce come gli attori dei servizi sanitari dell’UE, soprattutto gli ospedali, siano stati i più colpiti dagli incidenti tra gennaio 2021 e marzo 2023, rappresentando il 42% del totale degli incidenti. Altri attori come enti e agenzie sanitarie (per il 14%) e industria farmaceutica (per il 9%) sono stati anch’essi bersagliati dal cyber crime. Il ransomware rappresenta la principale minaccia contro la sanità (54% degli incidenti), anche per l’impatto relativo che aumenta quando si hanno importanti violazioni di dati sensibili come quelli sanitari.

Quali sono le minacce cyber per il settore sanitario italiano

Il report ACN di fine 2024, “La minaccia cibernetica al settore sanitario – analisi e raccomandazioni – gennaio 2022 – dicembre 2024”, evidenzia come, a partire da gennaio 2022, si siano verificati sul territorio nazionale in media 2,6 eventi malevoli di cybersecurity al mese ai danni di strutture sanitarie. La metà di questi avrebbero causato “incidenti”, ovvero impatti effettivi sui servizi sanitari erogati, conseguenze negative sia in termini di disponibilità sia di riservatezza oltre che il blocco con gravi ripercussioni a danno dell’utenza, anche per quanto concerne la privacy.

Nel 2024, gli incidenti sono aumentati nel settore sanitario italiano in modo sostanziale rispetto al 2023 (57 contro 12), anche a causa di un attacco alla IT supply chain di luglio 2024. Secondo l’ACN, le principali minacce nel settore sanitario restano il ransomware, gli attacchi tramite credenziali compromesse e le infezioni da malware, in crescita rispetto agli anni precedenti.

Dalla rilevazione emerge che gli impatti più comuni nel settore sanitario sono stati:

- Blocco temporaneo dei servizi sanitari, con differenti livelli di compromissione.

- Esfiltrazione di dati, talvolta con cifratura.

- Modifiche all’integrità dei dati.

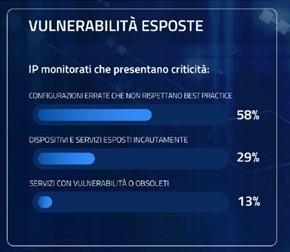

L’analisi ACN ha inoltre indagato il livello di vulnerabilità dei servizi sanitari esposti su internet: si è visto così che la “superficie di attacco esposta” comprende molte soluzioni e dispositivi presenti su internet con configurazioni errate e vulnerabilità critiche. Sono stati analizzati passivamente oltre 50.000 indirizzi IP associati al settore sanitario: tra gli indirizzi IP analizzati dal 1° luglio 2023 al 31 dicembre 2024, mediamente ogni giorno 2.174 sono risultati esporre pubblicamente dei servizi. Su questi ultimi è stato identificato un numero elevato di criticità (spesso sullo stesso servizio ne sono presenti diverse), alle quali è stato anche attribuito un livello di gravità.

Dai risultati emerge che molte vulnerabilità derivano da pratiche di sicurezza inadeguate o da scarsa formazione del personale. La protezione delle infrastrutture digitali sanitarie richiederebbe una continua identificazione delle vulnerabilità nei sistemi per mitigare i rischi legati alla privacy e alla sicurezza delle informazioni mediche. Le criticità sono:

- Vulnerabilità critiche che permettono il controllo del servizio da parte di attaccanti.

- Configurazioni errate, che indicano una scarsa manutenzione dei sistemi.

- Servizi esposti inutilmente su Internet.

L’adozione di misure correttive dovrebbe seguire una classificazione del rischio, con aggiornamenti software per mitigare vulnerabilità e miglioramenti nelle configurazioni per ridurre le esposizioni inutili. La maggioranza delle problematiche rilevate riguarda configurazioni errate e servizi non adeguatamente protetti.

Come prevenire le minacce cyber nel settore sanitario

L’ACN ha identificato le principali carenze di sicurezza nel settore sanitario, che dipendono dai seguenti aspetti:

- Gestione decentralizzata dei sistemi IT: reparti e uffici gestiscono hardware e software in modo indipendente, senza policy centralizzate di sicurezza.

- Obsolescenza dei dispositivi: apparecchiature medicali datate non possono essere aggiornate, mantenendo vulnerabilità sfruttabili.

- Carenza di personale dedicato alla cybersecurity: la sicurezza è spesso gestita da personale IT senza competenze specifiche.

Gli errori più diffusi includono la mancata segmentazione della rete, l’assenza di autenticazione multi-fattore, gli aggiornamenti software irregolari e l’uso di protocolli obsoleti. Le contromisure suggerite sono quindi:

- Adozione di policy di gestione centralizzata degli asset IT.

- Investimenti in cybersecurity e aggiornamenti tecnologici.

- Formazione continua del personale sanitario sulla sicurezza informatica.

- Monitoraggio costante delle vulnerabilità e implementazione di strategie di difesa avanzate.

La crescente digitalizzazione nel settore sanitario richiederebbe quindi un rafforzamento della sicurezza per proteggere dati sensibili e garantire la continuità dei servizi, adottando un approccio strutturato e proattivo alla cybersecurity.

La direttiva NIS2 rilancia la cybersecurity sanitaria

La direttiva NIS2 introduce requisiti più stringenti per la sicurezza informatica nel settore sanitario, imponendo un approccio proattivo basato su valutazioni continue delle vulnerabilità, threat intelligence e una maggiore cooperazione pubblico-privato per migliorare la capacità di risposta agli incidenti. Cosa cambierà in sostanza nei prossimi anni?

La NIS2 non solo impone di rafforzare le tecnologie di cybersecurity: chiama anche tutte le organizzazioni sanitarie che rientrano nel perimetro della norma ad adottare una serie di misure organizzative, che vanno dalla definizione di un’opportuna governance di questi processi (modelli e strutture organizzative adeguate, responsabile della cybersecurity); all’utilizzo di opportune metodologie per l’analisi del rischio e la prioritizzazione degli interventi; attenzione alla sicurezza della supply chain; misure specifiche per la continuità operativa e la gestione sicura degli accessi; gestione degli incidenti e formazione del personale (per citare le aree più importanti).

La Direttiva NIS2 introduce quindi un approccio strategico alla sicurezza informatica nelle aziende sanitarie, con un forte coinvolgimento dei vertici nella gestione del rischio. Oltre agli aspetti organizzativi, la Direttiva vuole promuovere un cambiamento culturale, obbligando dirigenti e dipendenti a interessarsi del tema, sviluppare le competenze che servono e adottare comportamenti responsabili. In sintesi, la NIS2 sarà una leva normativa per aiutare le aziende sanitarie a rafforzare la propria resilienza in un contesto di minacce informatiche sempre più avanzate.