Incrementi a tre cifre portano l’Italia ai primi posti tra i Paesi più colpiti dagli attacchi cyber

Cybersec e dintorni

Il panorama delle minacce cyber nel nostro Paese è sempre più complesso e minaccioso, come dimostrano i dati del nuovo documento mensile sullo stato della minaccia cyber nazionale pubblicato dall’ACN, l’“Operational Summary” di maggio 2024. Redatto dal Computer Security Incident Response Team (CSIRT Italia) dell’ACN, riporta le statistiche mensili sull’evoluzione delle minacce cyber, approfondendo quali sono le minacce più frequenti, in Italia e in Europa (in sostanza, malware, DDoS e ransomware) e quali sono i settori economici che hanno subito i maggiori impatti.

A maggio, ad esempio, c’è stato un aumento del 148% degli eventi cyber rispetto al mese di aprile, con 283 casi registrati dal CSIRT, di cui 175 con un impatto significativo su soggetti nazionali. Un incremento a tre cifre che dimostra quanto l’Italia sia oggi un obiettivo privilegiato per organizzazioni criminali e gruppi sponsorizzati dagli Stati.

Le minacce cyber più frequenti

Con riferimento alle tipologie di minacce rilevate, si conferma la massiccia presenza di attacchi DDoS, che di solito sono accompagnati da campagne di attivismo con motivazioni ideologiche o politiche, quindi associabili al supporto a particolari parti coinvolte nei conflitti russo-ucraino e israelo-palestinese. Oltre agli attacchi DDoS, per cui è stata rilevata una crescita del 220% rispetto alla media del semestre precedente, le altre minacce rilevata (spesso più di una in contemporanea nel corso degli eventi registrati) sono state: Brand Abuse (in crescita del 94%); Information Disclosure (+125%); Spear Phishing (+38%); Esfiltrazione o data breach (+176%, a conferma delle variegate strategie di data monetization seguite ora dagli attaccanti); Ransomware (+ 64%).

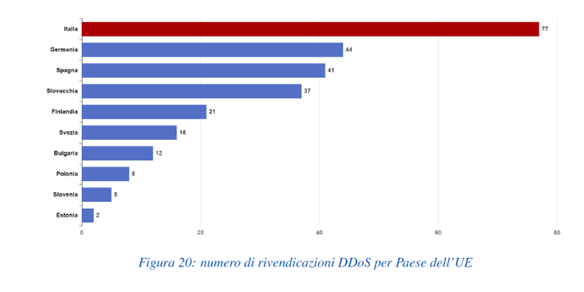

Il monitoraggio delle rivendicazioni DDoS nel mese di maggio 2024 mostra che l’Italia è stato il primo paese in Europa e il quarto al mondo per numero di rivendicazioni. I gruppi più attivi sono stati NoName057 e CyberArmyofRussia. Il grafico successivo mostra la classifica dei primi 10 Paesi in Europa per rivendicazioni di attacchi DDoS, da cui spicca il posizionamento dell’Italia.

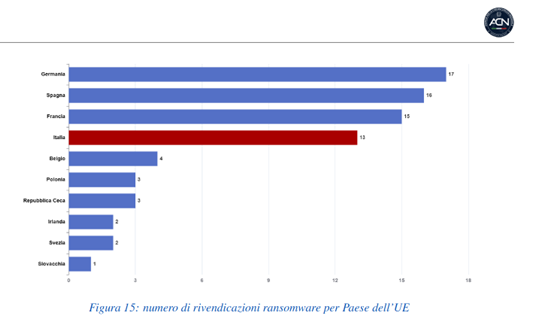

Con riferimento invece al ransomware, il monitoraggio di fonti aperte nel mese di maggio 2024 riportato dal CSIRT mostra che l’Italia è stato il quarto paese in Europa e il nono nel mondo per numero di rivendicazioni. In aprile era stato il secondo in Europa e il sesto nel mondo. I gruppi più attivi sono stati Blackbasta e Lockbit. Il grafico successivo mostra il numero di rivendicazioni ransomware per Paese europeo.

Purtroppo, molto preoccupante anche la situazione che emerge sulle vulnerabilità scoperte di mese in mese, con tutta una serie di indicatori negativi. A maggio scorso, la pubblicazione di 5.026 nuove CVE (Common Vulnerabilities and Exposures, errori di sicurezza già identificati presenti nel software) ha registrato una crescita notevole, del 27% (ossia, 1.355 CVE in più rispetto ad aprile). Per queste CVE il CSIRT fa riferimento naturalmente al database più noto che è quello mantenuto nel National Vulnerability Database del NIST USA (sul sito https://nvd.nist.gov/vuln). Di queste CVE, 831 offrono almeno un Proof of Concept (PoC), in calo (-196), e per 14 CVE l’agenzia ha rilevato lo sfruttamento già attivo da parte di attori malevoli, mentre gli exploit (programmi specializzati nello sfruttare una certa vulnerabilità) sono in aumento (+4) rispetto ad aprile.

I settori italiani più impattati secondo il CSIRT

Guardando invece ai settori più impattati dagli attacchi di cybersecurity, dall’analisi emergono la PA centrale, i Trasporti, le TLC: anche il settore ICT è colpito in modo particolare, a dimostrazione di come la catena di fornitura ICT sia oggi uno dei target preferiti dagli attori malevoli. Va detto però che in questo momento il settore pubblico e delle infrastrutture critiche sono anche quelli sottoposti ad obblighi di notifica, mentre non lo sono al momento le PMI operanti in settori ‘non critici’ (la maggioranza) o la PA locale. Una situazione questa che potrebbe cambiare con l’arrivo di norme europee come DORA e NIS 2, o la stessa norma DDL Cyber di recente approvazione, che imporranno obblighi di notifica in modo molto più esteso a più operatori economici e pubbliche amministrazioni. Già da fine di quest’anno, sarà possibile quindi avere una visibilità molto più ampia su tutti gli attacchi e gli incidenti in corso che avvengono ogni giorno nel nostro Paese, almeno quelli che impatteranno su operatori pubblici e privati (non chiaramente sui singoli cittadini).

La direzione intrapresa è quella che tutti si auspicano: come emerge anche dall’indagine “Cyber Risk Management 2024” (realizzata a inizio 2024 da TIG e Cyber Security Angels – CSA su un campione di 166 aziende medio grandi) la visibilità estesa e l’accesso a threat intelligence sono considerati fattori cruciali per una strategia efficace di cyber resilienza da un’azienda su 2 (il 55% degli intervistati). Le informazioni sulle minacce in corso, unite a una visibilità estesa sui sistemi e sulle reti aziendali, sono infatti fondamentale per individuare e rispondere prontamente alle minacce informatiche.

Le attività chiave per migliorare la cyber resilienza della propria organizzazione possono garantire un’ampia formazione sui rischi nella popolazione aziendale, con l’81% degli intervistati che ritiene che la formazione sia prioritaria per aumentare la consapevolezza e la preparazione del personale di fronte alle minacce informatiche. Al secondo posto, la tempestività della risposta è cruciale: il 73% ritiene che la capacità di rispondere prontamente agli attacchi informatici sia fondamentale per limitare i danni e ripristinare rapidamente le operazioni. Aziende e pubbliche amministrazioni, operatori pubblici e privati, sono chiamati oggi a collaborare per realizzare una sicurezza di sistema basata su best practice condivide e informazioni messe a fattore comune.